Чистка вирусов в файле functions на wordpress

Не так давно на многих хостингах появился вирус, не совсем ясно как он на них попадал, но очень вероятно что попадал он через одну из версий WordPress. Очень важно тот факт что до обновления aibolit и других сканеров не находился и его можно было найти только покопавшись руками. У меня получилось изначально обнаружить вирус средствами моего хостинга о котором я уже не раз говорил ukraine.com.ua. Сработал встроенный сканер вирусов на хостинге.

И тут я начал искать вирусы

Покопавшись в интернете я нашел решение проблемы, этим решением я хотел бы поделиться с вами.

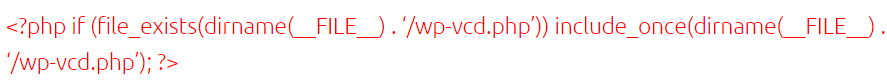

Если на вашем сайте в папке темы появился странный код такого вида, то вы были заражены.

Удачно для меня было то, что был заражен тестовый сайт на котором я испытывал разные плагины и я мог экспериментировать. Первое что я делал, это удалял код в файле functions.php, размещен он был в верхней части кода, но это не дало особого эффекта, на следующий день я обнаружил новый код в том же месте, причем во всех темах загруженных на тестовый сайт. Кроме этого стало понятно, что заражен не только этот файл и нужно было копаться дальше.

Далее я нашел в ядре WP странный файл который был частью вируса wp-includes/class.wp.php, его не было в базовой сборке и он появился недавно, поэтому данный файл можно было без страха удалять и по его названию искать файлы в которых он мог подключаться. Рядом я нашел еще один файл wp-includes/wp-vcd.php он тоже был не из ядра и создан исключительно вирусом.

Важно что не на всех сайтах где в последствии я находил вирусы были эти файлы, так что возможно вирус был не первой версии (мутировал потихоньку), но в файле functions.php вирусный код был везде.

Для упрощения вам задачи сравнения ядра файлов я оставил вам ссылку на официальный репозиторий WP, на GitHub где можно посмотреть перечень файлов без скачивания полного пакета CMS WordPress. Файлы можно посмотреть тут: https://github.com/WordPress/WordPress/tree/master/wp-includes

Еще нашел сведения что у многих появлялся странный код в файле «wp-includes/post.php». Вот пример начала вредоносного кода:

![]()

В этот файл хакеры подключали вирусный файл. Стандартный вид не заражённого файла post.php вы можете увидеть по ссылке https://github.com/WordPress/WordPress/blob/master/wp-includes/post.php.

Важно проверять файл functions.php во всех темах которые содержатся на вашем сайте. Полный листинг вируса вы можете посмотреть тут: https://gist.github.com/alexandrpaliy/b3bb8a19433478fe32414895ad641709.

Если у вас появился такой вредоносный код, то важно его удалить полностью. В примере по ссылке выше конец вируса на 100 строке.

По данному вирусу я нашел интересные сведения. Люди пишут что был создан дополнительный пользователь и даже у некоторых пользователь был скрытый, так что не забывайте проверять таблицу wp_users на наличие фейковых администраторов сайта.

Важно! Не забывайте делать копию файлов и базы данных вашего сайта до начала чистки чтобы избежать необратимых последствий.

Помните что многие вирусы со временем модифицируются и для их очистки нужно разбираться в коде, а также выявлять связи.

О том какие бывают вирусы и как можно с ними бороться вы можете почитать в нашей статье «Как удалить вирус с сайта WordPress«.

Я могу удалить вирус с сайта на WordPress и настроить для вас защиту

Если так случилось что ваш сайт был заражен или все время появляются вирусы или нарушена его работоспособность, то напишите мне и я постараюсь вам помочь.

Mail: info@wp-admin.com.ua

/*

- Базовый курс по веб-дизайну;

- Верстка сайтов;

- Общий курс по CMS WordPress и продолжение курса по разработке шаблонов;

- Разработка сайтов на PHP.